La scene, hackers luchando contra Sony Nintendo y Microsoft

La pelea eterna de los que quieren utilizar libremente las consolas para ejecutar su propio código.

Quiero explicaros este viaje épico por las batallas, victorias y vendettas de la comunidad homebrew y las grandes empresas detrás de las consolas.

Introducción

Empecemos por algunos conceptos básicos para dar contexto a los que no están en el mundillo…

- ¿Por qué hackear? por el homebrew, el hombrew es el software «hecho en casa» sin pasar por el peaje del fabricante. En otras palabras una manera de exprimir el hardware por el que has pagado (consola) para ir mas allá.

- ¿Quiénes pelean? La scene es la comunidad de hackers, devs, o usuarios que descubren como exprimir las consolas, estos pelean en contra de los fabricantes y sus abogados.

¿Cómo está el estado de la scene a dia de hoy (2025)?

- Nintendo tiene la Nintendo Switch vulnerable y trabaja para silenciar emuladores (Yuzu, Ryujinx).

- Sony esta intentando lidiar con un jailbreak de PS5 que llega hasta firmware 5.50, lo cual significa que algunos juegos antiguos pueden correr de forma gratuita si se hace un uso inadecuado del jailbreak.

- Microsoft se escuda en Secure Boot y cierra emuladores en Retail Mode, pero su Dev Mode es un coladero oficial.

De todas formas, lo mas interesante no es el estado actual, es el cómo hemos llegado hasta aquí, porque da para película. Tengo claro que si no hay películas sobre esto es por temas legales.

Orígen: ¿Qué es la scene?

La scene es la comunidad de hackers y entusiastas que desmontan las consolas, sistema operativo y código para:

- Ejecutar homebrew (software casero).

- Eliminar bloqueos regionales.

- Respaldar y preservar juegos.

- Añadir mods y traducciones.

- (Sí, también para piratear, de eso hablaremos luego, desde aquí no lo promovemos y estamos totalmente en contra).

Primera generación (1990‑2000)

1996 – PlayStation – Modchips que puentean la verificación de región.

Respuesta: Sony demanda vendedores; nuevas revisiones de placa.

1999 – Nintendo 64 – Doctor V64 permite cargar ROMs desde CD.

Respuesta: Nintendo presiona importadores y actualiza CIC lockout.

2000 – Dreamcast – Descubrimiento del formato MIL‑CD → juegos self‑boot.

Respuesta: Sega parchea firmwares… meses antes de abandonar la consola.

Edad de oro, el hack en PSP fue descubierto por españoles (2000‑2010)

Sony

- PS2: Los swap discs y el chip Matrix Infinity liberan la máquina.

- PSP: Aquí haremos un alto en el camino. Esta historia yo la fui siguiendo dia a dia, como si de un libro se tratase, leyendo los foros de elotrolado.net.

La historia del custom firmware y el español Dark_AleX, un antes y un después

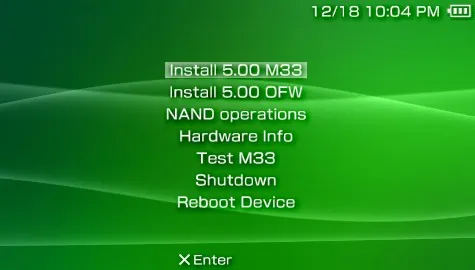

En 2005 la PSP salió al ruedo con firmware 1.50, la única versión que aceptaba código sin firmar; Sony lo tapó enseguida y empezó la carrera de parches. Entre los hilos de elotrolado.net apareció un tal Dark_AleX, que en julio de 2006 publicó su “Custom Firmware – Proof of Concept” (1.50 PoC): el primer CFW con modo Recovery, arranque automático y ocultación de iconos basura. Era una demo… pero cambió las reglas.

Dos semanas después (2 de julio de 2006) lanzó, junto a Mathieulh y Yoshihiro, el downgrader para firmwares 2.50/2.60. La escena gritó de alegría: por fin se podía volver al 1.50 y correr emuladores sin necesidad de GTA Liberty City Stories o TIFF-hacks.

El 8 de octubre de 2006 llegó 2.71 SE-A (Special Edition). Tomó lo mejor del 1.50, añadió funciones del 2.71 oficial, cargaba ISOs/CSOs (backups de videojuegos) directo del menú y estrenó un Recovery “de verdad” que salvó miles de bricks (brick es el momento en el que durante un proceso o avería la consola queda en un estado inservible, como un ladrillo) prematuros. Sony respondía con parches; pero Dark_AleX los rompía igual de rápido.

El 21 de diciembre de 2006 apareció 3.02 OE-A (“Open Edition”). De ahí hasta 3.40 OE-A fueron seis meses de locura:

- Compatibilidad total con el emulador POPS (PS One).

- Overclock a 333 MHz (mas potencia de CPU en la consola) y activación de WMA/Flash desde Recovery.

- Plugins, temas, capturas de pantalla… todo casero.

Era como convertir la PSP en una navaja suiza.

El 3 de julio de 2007 Sony aún saboreaba el firmware 3.51 cuando Dark_AleX anunció su retirada: “motivos personales”. La comunidad lloró, se escribieron elegías en EOL y Engadget tituló “el modder extraordinario se despide”.

Solo once días después, 14 de julio, emergió un grupo ruso fantasma llamado Team M33 con el lanzamiento de 3.51 M33, seguido de 3.52 M33 y actualizaciones vertiginosas. Meses más tarde se supo la verdad: M33 = Dark_AleX (y su círculo cercano).

De 2007 a 2009 llegaron 3.71, 4.01 y 5.00 M33-6, soporte para PSP Slim, add-on del kernel 1.50 y el cargador PopsLoader universal. La última versión oficial de D_A fue la 5.00 M33-6; luego se esfumó lentamente, dejando el código y la gloria.

Dark_AleX demostró que un puñado de líneas en C pueden darle superpoderes a un cacharro de bolsillo. Y, de paso, nos enseñó que los héroes anónimos también llevan nicknames y compilan a las tres de la mañana. Hermes (otro español en elotrolado.net) también estuvo por allí solucionando varios problemas que volvían locos a los usuarios con los saves de PSOne. También dejó su firma en los USB patches y siguió regalando código.

Microsoft

- Xbox original: Softmods via MechAssault (2003) y el célebre XBMC convierten la consola en un media‑center, estos son los inicios del famoso Kodi que muchos tenemos en casa.

Nintendo

- Wii (2008): Hermes dejó huella en esta consola también. Hermes fue el maestro de la compatibilidad: donde otros CFW fallaban con un tambor de Rock Band o un HDD de 2 TB, sus cIOS se las ingeniaban para tirar adelante. No buscaba protagonismo, pero si él no estaba, se notaba el desastre. Regaló cosas como el USB 2.0 que Nintendo nunca quiso o no fue capaz, permitiendo usarla para multimedia al permitir 480 Mbps de velocidad.

La mejor guerra de hackers moderna jamás vista (2011‑2019)

- PS4: es la consola de Sony más desarrollada en cuanto a exploits y funcionalidad añadida, desde luego la más potente y más disfrutable para lanzar homebrew de todo tipo.

- Switch (2017): Vulnerabilidad hardware Fusee Gelee irremediable; nace Atmosphère.

- Team Xecuter lanza chips comerciales; su miembro Gary Bowser acaba en la cárcel (2023).

Te habrás dado cuenta que falta una verdad, me he dejado lo mejor para el final…

PS3, criptografia y demandas después de la mala experiencia de Sony con PSP

Cuando salió, desde 2006 y hasta 2009, Sony presumía de una arquitectura con una fortaleza cifrada, firmada y para despistar, una puerta legal para instalar Linux llamada OtherOS.

Hasta que un chaval George «Geohot» Hotz(sí el mismo del jailbreak en los iPhone) en Enero de 2010 logró leer y escribir en la memoria del hipervisor con un glitch eléctrico de 40 nanosegundos…

Esos 40ns son suficientes para que un par de escrituras en memoria se pierdan. Al perderse esas escrituras el hypervisor «deja la puerta abierta» y el hacker gana acceso de lectura/escritura a la memoria privilegiada.

Al hacer eso pudo volcar el hypervisor, estudiar su cifrado y después desencadenar la lluvia de custom firmwares.

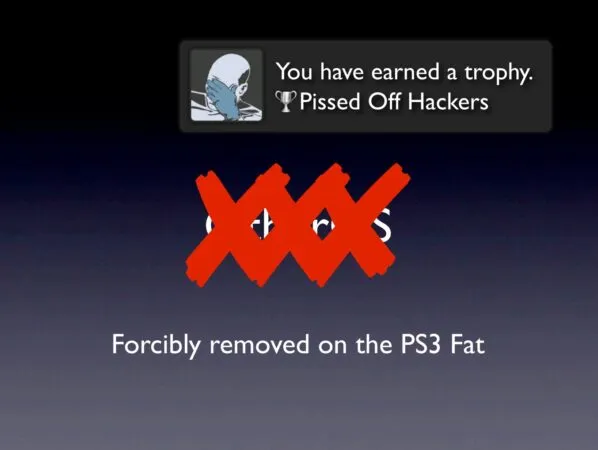

Hay una cosa que enfadó muchísimo a la comunidad, y es que Sony respondió quitando Linux. El que actualizaba lo perdía y el que no, se quedaba sin jugar online a través de PSN.

En Agosto de 2010 apareció un USB que lo introducías y la consola entraba en «debug mode», modo el cual te permitía copiar respaldos de juegos al disco duro, el código de ese USB poco después ya circulaba lo que hizo que la fiesta se globalizara.

Diciembre 2010: fail0verflow y el “Epic Fail” de la firma digital

En el congreso 27C3 de Berlín, el colectivo fail0verflow mostró que Sony reutilizaba el número aleatorio k en las firmas ECDSA. Para un lego: imagina que tu banco utiliza siempre la misma One-Time Password. Resultado: factorizaron la clave privada (root keys) en directo. O, como tituló el portavoz de fail0verflow español Héctor «marcan» Martín ellos, “PS3 Epic Fail”.

ECDSA firma con una operación que necesita un número secreto k diferente cada vez. Si repites k, la ecuación se convierte en un sistema de dos incógnitas… y las raíces se resuelven como mates de instituto. Sony repitió k; los hackers hicieron la resta y ¡tada!

Hotz tomó las root keys, compiló un CFW 3.55 “Hello World” y lo soltó en la red. Sony demandó a él y a miembros de fail0verflow alegando DMCA, CFAA y hasta “tortious interference”. Al juez le parecieron tan serios que permitió a Sony pedir las IP de quienes descargaron el exploit. En abril llegó el acuerdo: Hotz pagó, prometió no tocar más productos Sony y se marchó

En medio del litigio, PlayStation Network sufrió el peor ciberataque de su historia: 70+ millones de cuentas comprometidas y 23 días offline. Aunque el ataque no usó los mismos exploits, el público lo asoció a la “guerra” abierta con los hackers, y Sony quedó tocada en prensa y bolsillos.

A partir de ahí todo hizo cascada, los dongles ya no eran necesarios, salieron CFW que permitían instalación de PKG sin firmar y muchas otras cosas.

La demanda colectiva por la perdida de OtherOS acabó en cheques de $55 USD para los afectados, Sony pagó la fiesta.

Después de esto Sony aprendió, pero con esas claves estáticas de la era de PS3 se vió afectada PSVita, e incluso Switch, ya que emplearon la misma técnica.

Ambas acabaron sin cadena de confianza ya que obtenias control en el arranque y podías cargar un payload y firmar lo que quisieras.

Estrategias y defensa por parte de las grandes corporaciones

Es indudablemente una gran guerra, cuando tienes empresas grandes con gente bien pagada, que se encarga de tapar agujeros.

Del otro bando tienes comunidades llenas de desarrolladores buscando colgarse la medalla para encontrar ese pequeño fallo que se hayan dejado en algún sitio, y es que con el paso de los años siempre acaba pasando.

Hay diferentes formas y estrategias de defenderse, estos son algunos ejemplos:

Xbox One/Series, Switch – Secure Boot & cifrado

PS5, Switch – Actualizaciones relámpago

Yuzu, Team Xecuter – Demandas y presión legal

Switch v2, PS2 SCPH‑900xx – Hardware revisado

Hay rumores de que en algunos casos las corporaciones han decidido contratar a esas personas, buscando proteger sus sistemas, contando con esos hackers dentro de su plantilla.

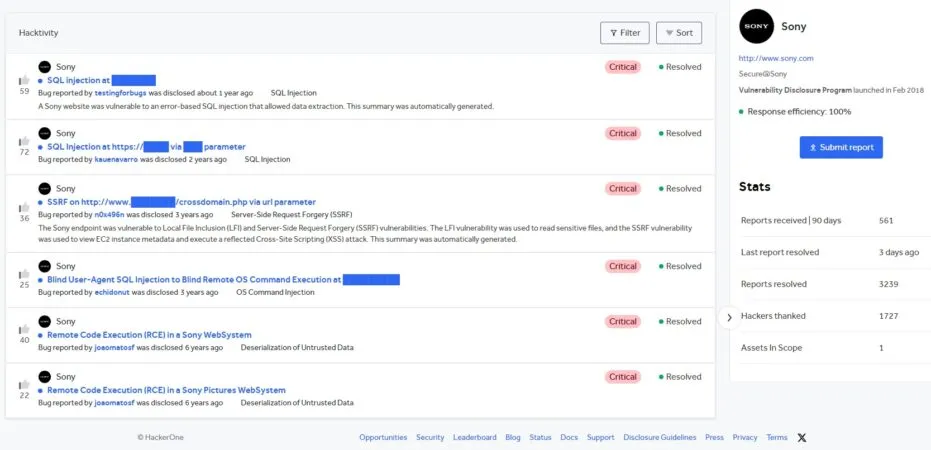

Ahora mismo hay también programas de recompensas por los que Sony y Nintendo pagan una barbaridad de dinero dependiendo de la vulnerabilidad encontrada, para que así en lugar de publicarla gratis en internet, los hackers decidan a través de la plataforma compartirla primero con Sony y Nintendo para que lo parcheen antes de que vea la luz.

Ética, piratería y preservación

- Piratería: Es ilegal en la mayoría de países; las empresas lo usan como justificación.

- Preservación: Sin la scene, muchas ROMs de juegos viejos que ya no están a la venta se perderían; o también parches de traducción, habilitar características como 60fps en el Bloodborne que básicamente están bloqueadas sin ningún razonamiento lógico.

Una mirada al futuro

“(…) Thanks, Sony!” — fail0verflow.

Mientras exista hardware cerrado y cerebros curiosos, la batalla continuará. Los fabricantes perfeccionan sus barreras, añadiran mas capas a esta cebolla, pero la comunidad siempre encuentra una rendija (o hace un agujero con un soldador y un poco de estaño).

No puedo evitar sentir orgullo por estos tres hackers que son españoles, desde el punto de vista técnico, es de un talento brutal.

Evidentemente y como os podréis imaginar, estas grandes empresas tienen mucho dinero que pueden invertir en abogados.

Liberar todo esto y dar la cara utilizando tu nombre, es ser un valiente informaticamente hablando.

Disclaimer: Este artículo de este blog es solo informativo. No alentamos la infracción de copyright. Informate bien de las leyes de tu país y cumple con ellas. Desde aquí creemos en la libertad de uso de los equipos y dispositivos que nos pertenecen, pero nunca en el uso fraudulento e ilícito.